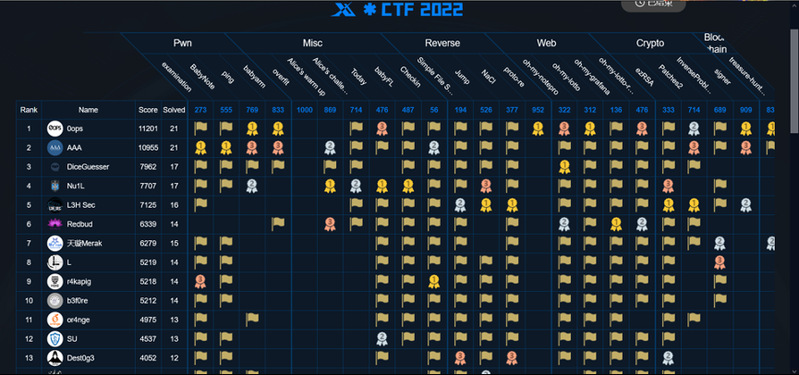

2022年4月17日09:00,由复旦大学******(六星)战队承办的第七届XCTF国际网络攻防联赛分站赛*CTF顺利落幕。经过24小时激烈比拼,上海交通大学0ops战队拔得头筹,夺得本场冠军;浙江大学AAA战队获得亚军;由国际战队DiceGang和SuperGuesser新近组成的联合战队DiceGuesser获得季军。赛事总计放出23道赛题,其中有22道赛题被成功破解,排名第一、二的0ops和AAA战队累计解题21道,仅差2题实现全场AK。

本场比赛有来自包含中、美、韩、英等在内的52个国家和地区、531支战队、1753人次参与其中,372支队伍成功签到。国际知名战队DiceGuesser、bi0s、_SKR、K3RN3L4RMY等均有参与并取得了优秀的成绩。赛事浏览量达117233次,访问IP数目达7991个。

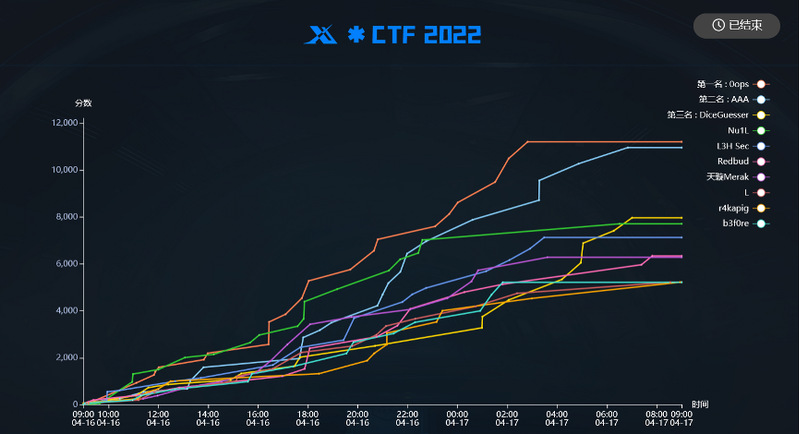

比赛自一开始,联合战队Nu1l战队就展现出惊人的战斗力,接连以一血的成绩攻破两道misc方向赛题,一举到达第一的位置。然而后续随着来自浙江大学的AAA战队和来自上海交通大学的战队0ops开始进入状态,多个pwn、crypto方向的题目被攻破。与此同时,来自北京邮电大学的天璇Merak、联合战队Dest0g3、Nepnep等战队也是收割前三血的主力。前十的位置也发生了不断地更迭交替。

随着第二波新题的出现,比赛进入了一段短暂的沉寂,不久之后华中科技大学的L3HSec战队就以两道密码题的一血成功跻身前五。其余战队也不甘示弱,来自国防科技大学的b3f0re战队和来自北京航空航天大学的or4nge战队接连解出多到高分赛题,取得了前十的位置。

到了夜晚,是各个战队的反超时刻。AAA战队在21:00左右密集提交flag,向上发起攻势;美国的DiceGuesser战队因为时差优势逐渐苏醒,几乎以势如破竹之势攻破了web方向的所有题目、接连提交8道赛题,逆转不利局面,跃至第三;Nu1L、L3H Sec、Redbud、天璇Merak、L和r4kapig战队稳扎稳打,成功捍卫前10之位;b3f0re战队凌晨冲刺,成功进入前10。

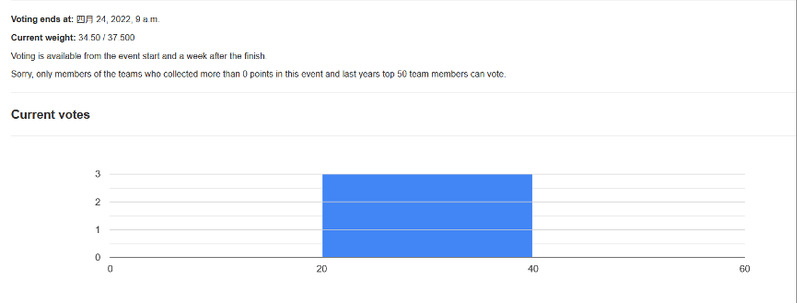

在国际权威CTFtime网站的赛事评分表中,由参赛选手进行打分的比赛质量分也刷新了往年的记录,其中多个方向的赛题都获得了参赛选手的一致好评。

比赛中,******(六星)战队为参赛队伍精心设计了26道题目(含个人能力认证),分别涉及Pwn、Reverse、web、blockchain、Misc、crypto类型。其中misc类型中首次加入AI安全相关题目,设计联邦学习安全、 机器学习安全等,紧跟时事。Pwn方向中,出题量虽少但是质量一如既往的高,其环境分别涉及linux用户态中的glibc和musl标准库相关程序的漏洞挖掘与利用,以及linux内核态中的一般架构(x86)和异构架构(arm架构)下的漏洞挖掘与利用,从多方面考察选手的二进制安全能力。其中的examination赛题大大增加了参赛选手的逆向量,选手需要找到程序中一个隐藏的整数溢出漏洞,并根据此漏洞,结合程序逻辑,巧妙构造UAF,最终通过堆溢出攻击解题。密码赛题中signer 同时结合了密码和逆向,给予选手更大的挑战和乐趣的同时,让参与者们体会到真实世界的漏洞挖掘。

同学们通过参加比赛,能够很好地感受到当程序设计不严谨时,一个小小的漏洞可能会给程序造成的巨大隐患。选手们通过构造攻击向量,也理解和掌握了信息系统的常见攻击方法,这对他们未来可能从事的系统安全防护工作极具帮助。

本次*CTF比赛,******(六星)战队的同学们精心准备,各类题目都设计精巧,在给参赛选手们提供了良好比赛感受的同时,对自己的知识和能力也是一次全面的梳理和提升,检验了自身的信息系统安全专业基础和综合开发能力,获得了很大的收获。

(撰稿人:陈辰)